La protezione del patrimonio informativo aziendale, intendendo in prima istanza i dati del personale, le informazioni riservate aziendali e dei clienti, i dati delle carte di pagamento e della proprietà intellettuale, di interesse per un numero via via maggiore di settori produttivi, è diventata sempre più una sfida. Quanto emerso dai media, anche solo analizzando gli eventi dell’ultimo anno, ha evidenziato come nessun soggetto possa considerarsi invulnerabile da attacchi finalizzati alla sottrazione e diffusione di informazioni, che siano queste numeri di carte di credito, informazioni riservate o privilegiate, poiché, dietro casa o nell’angolo più remoto del pianeta, queste costituiscono a tutti gli effetti beni negoziabili.

Le fonti di minaccia

Oltre alle attività illecite compiute dai singoli o da vere e proprie associazioni per delinquere, in un’epoca in cui il vantaggio competitivo rappresenta uno dei principali asset aziendali, l’interessamento reciproco tra le grandi imprese, spesso detentrici di un alto numero di brevetti, non è mai stato così acceso. A questo si aggiungono anche le attività svolte dai gruppi che manifestano la protesta e il dissenso, capaci di rendersi immediatamente sensibili ad opinioni o azioni svolte dalle parti più disparate: imprese private, utilities, banche ed altre infrastrutture critiche, servizi di pubblica utilità, organismi governativi, ecc.

La stessa Organizzazione per la cooperazione e lo sviluppo economico (OCSE) in una pubblicazione del 17 settembre 2015 destinata a imprese e governi (Digital Security Risk Management for Economic and Social Prosperity), poi ripresa il 1 ottobre anche dal Garante della Privacy, sottolinea che, siccome “Paesi e aziende sono esposti a minacce sempre più sofisticate e crescenti che possono mettere in pericolo la sicurezza delle informazioni e compromettere la prosperità economica e sociale, il rischio della sicurezza digitale dovrebbe essere considerato un problema di ordine economico e non solo tecnologico e dovrebbe essere integrato nei processi decisionali di ogni organizzazione”. In particolare, quindi,l'OCSE raccomanda l'adozione di piani nazionali per individuare le misure utili a individuare, prevenire, affrontare e risolvere con efficacia le conseguenze di incidenti di sicurezza digitale.

due approcci alla information security

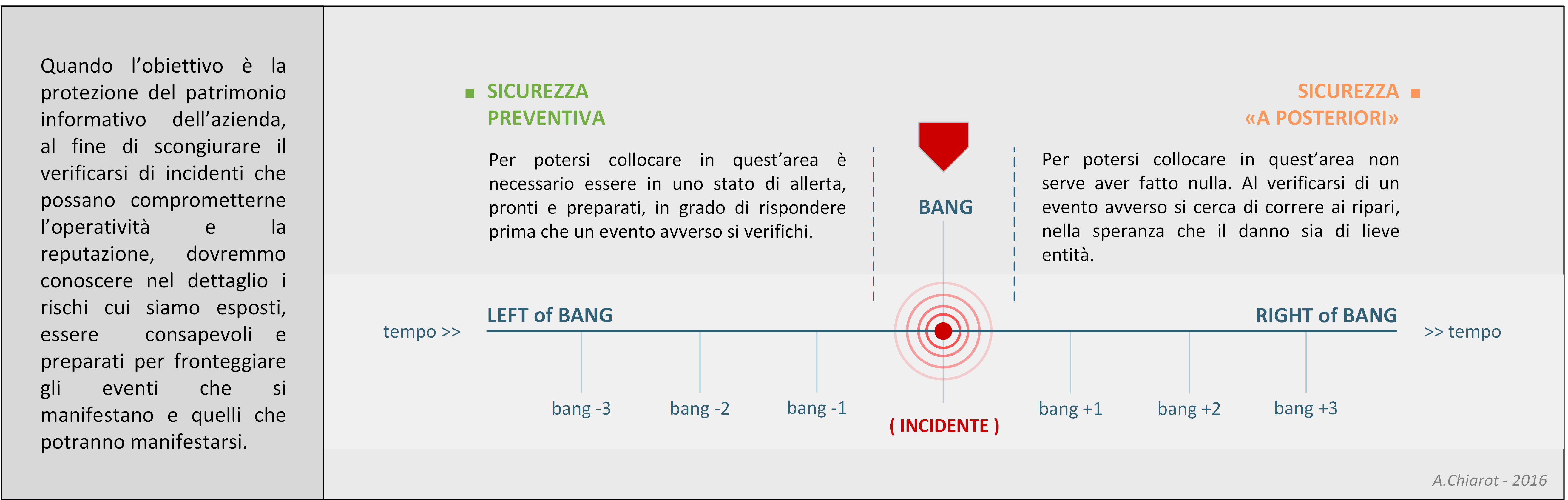

In questo quadro, nell’analisi seguente, svolta con un’esemplificazione forse eccessiva ma utile a comprendere la diversità generale di approccio, è possibile registrare l’esistenza di due principali tendenze nei confronti della sicurezza delle informazioni: la prima si compone di imprese adeguatamente preparate in materia di sicurezza organizzativa, dei sistemi informativi e della sicurezza fisica per poter rispondere con efficacia agli scenari di incidente più probabili; la seconda assume un atteggiamento attendista e propende per soluzioni ex post che tipicamente prevedono l’ingaggio di staff legali.

Nell’esercizio svolto, sono quindi individuati due gruppi, dove il gruppo a) persegue la Sicurezza Preventiva, cioè quello stato di preparazione verso gli eventi avversi che consente l’immediata riduzione del loro impatto; mentre b) assume invece un atteggiamento attendista, della sicurezza “a posteriori”, limitandosi al disbrigo dei soli regolamenti di adozione obbligatoria e a riporre fede nella proprie capacità di risolvere gli incidenti.

Figura 1 – Correnti di pensiero in materia di information security

Figura 1 – Correnti di pensiero in materia di information security

Fin qui nulla di male. Come ben sappiamo, condurre un’impresa, come una Pubblica Amministrazione (che in questo caso non ha un prodotto che potrebbe non vendere più, ma un cittadino/elettore disaffezionato), consiste in buona parte nell’assunzione e nella gestione del rischio. Tuttavia, per quanto relativo all’atteggiamento “attendista”, se fosse il modello di un’impresa con un’attesa di nascita-successo-decadenza a brevissimo termine, potrebbe anche rappresentare un atteggiamento condivisibile: pochissimo investimento, con il minimo delle azioni necessarie per la soddisfazione della legislazione vigente e un limitato periodo di tempo, troppo breve per poter divenire di significativo interesse per uno dei gruppi avversi precedentemente individuati. Ma a medio o lungo termine, quando per l’impresa il livello di affezione del pubblico verso il brand ed il prodotto si consolida, il contrasto di eventi che possano compromettere anche solo parzialmente la continuità dell’azienda sul mercato dovrebbe diventare uno dei principali punti di attenzione.

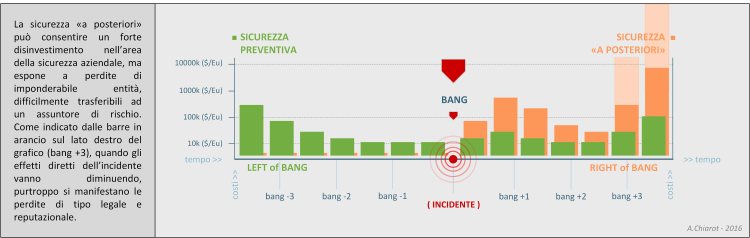

L’impatto degli incidenti sui due modelli

Nella figura 2 si intende approfondire e rafforzare il concetto espresso mediante una simulazione degli impatti che i due atteggiamenti possono comportare in relazione al verificarsi di un incidente. I valori indicati sono calcolati sulla base di una media degli investimenti rilevati nel mercato di competenza (ad esempio costi per la formazione, per la reazione, contenimento, mitigazione e ripristino in seguito ad un incidente), oltre ad indicatori degli impatti economici causati da controversie legali, dalla perdita della reputazione e della fiducia del Consumatore: caduta del titolo azionario, sanzioni, class action e contrazione delle vendite, il costo di ripristino del precedente livello di reputazione e fiducia. Si aggiunge inoltre, come ulteriore elemento per l’elaborazione della stima, il Rapporto della ricerca condotta dal Ponemon Institute LLC (2015 Cost of Data Breach Study: Global Analysis), sponsorizzata da IBM, su 350 aziende in 11 paesi e relativa ai costi medi di un data breach che si attesta sui 3.79 milioni di dollari, con un’incidenza di circa 154 dollari per record perduto o sottratto.

Nella tabella si rappresentano valori espressi in US $/Euro.

Figura 2 – Possibili impatti economici nella gestione della sicurezza e della “insicurezza”

Con riferimento alla figura 2, nel caso dell’Impresa con un atteggiamento attivo e reattivo, cioè che sceglie il modello della sicurezza preventiva, della preparazione agli eventi avversi che segue il modificarsi dei rischi di contesto, l’investimento è notevole quando il processo di “bonifica” viene avviato (- 3), ma tende a decrescere e a stabilizzarsi (-2 e -1), fino al verificarsi di un incidente. In seguito all’incidente gli impatti possono essere comunque notevoli, ma risultano ragionevolmente mitigati in ampiezza. Questa può essere ovviamente una condizione generalmente applicabile, ma poi abbiamo imparato che ci sono casi che, per complessità e gravità dell’evento, possono comunque comportare perdite a 9 o 10 zeri anche in soggetti sufficientemente “navigati” (pensiamo ad esempio al caso Volkswagen).

Per contro, l’impresa meno virtuosa, che sceglie un atteggiamento attendista, della sicurezza “a posteriori”, ha il beneficio di un investimento molto limitato o quasi nullo per tutto il periodo precedente al verificarsi di un incidente (-3, -2 e -1). Non avendo però adottato adeguate misure preventive, l’impatto economico dell’incidente è immediatamente più elevato, poiché, quale unico esempio, la gestione della contingenza in assenza di programmaticità può comportare dei tempi di reazione non compatibili con la circostanza.

Che dire poi delle perdite causate da litigation e crisi reputazionale: se la conoscenza di se stessi è insufficiente (ad esempio per quanto relativo alle informazioni trattate e/o alla loro classificazione) e le misure di sicurezza preventive sono solo abbozzate, se non assenti, la massiva ed impropria diffusione di informazioni può causare danni di imprevedibile risonanza ed entità.

Qual è l’approccio “vincente?

A questo punto qual è l’approccio corretto che l’impresa dovrebbe assumere? In prima istanza, dovrebbe essere un approccio bilanciato. Cioè dovrebbe indirizzare con estrema attenzione il governo delle informazioni, considerare (ciclicamente) le minacce reali cui è esposta e da lì determinare un programma ed un piano adeguati ed equilibrati per gli investimenti in sicurezza, utilizzando come modello il bridging tra gli interessi dei dipartimenti Business e Security.

Per aggiungere alcune considerazioni più operative, le azioni che potrebbero essere sviluppate sono così riassumibili:

CONOSCERE SE STESSI

a) conoscere l’impresa: la tradizione, la cultura aziendale e lo stile di gestione, la tipologia di informazioni presenti, gli asset, il perimetro fisico e logico all’interno dei quali si svolgono le attività produttive e di supporto al business, le difese impiegate, la tipologia di rischi ai quali si è esposti, dovrebbero essere noti nel dettaglio e gestiti con continuità;

b) conoscere tutte le parti che si riferiscono all’Impresa: la corretta identificazione e valutazione delle parti che concorrono al raggiungimento del risultato d’Impresa (partner, imprese di gruppo, terze parti, ecc.) consentono di evidenziare le possibili modalità di propagazione dei rischi e di limitare l’effetto contagio;

c) conoscere le vulnerabilità: sulla base di informazioni oggettive e ciclicamente verificate, si effettuano azioni volte alla determinazione ed eliminazione delle vulnerabilità presenti ed al raggiungimento di un livello di rischio considerato accettabile;

d) conoscere le minacce: la struttura, la localizzazione, la missione del business, l’aderenza con diversificate entità (imprese, associazioni, schieramenti politici, ecc.) possono caratterizzare il rischio in maniera diversa.

CONOSCERE GLI “ALTRI”

a) conoscere il mercato: quale immagine dell’Impresa è restituita dal mercato, quanto il medesimo mercato è soddisfatto dei prodotti/servizi, quali sono le evoluzioni di questa categoria di prodotti, ecc.;b) conoscere gli avversari: conoscere come agiscono e si organizzano i competitor, i gruppi che utilizzano lo spionaggio elettronico, i criminali informatici, oltre ai probabili meccanismi che questi potrebbero utilizzare per perpetrare le loro azioni.

DEFINIRE UN PROGRAMMA DI INTELLIGENCE

La conoscenza di se stessi e la conoscenza degli “altri” permettono di definire una base di consapevolezza, anche relativamente alla reputazione aziendale, tale da permettere la definizione di un programma di intelligence che consenta di ottenere informazioni utili al processo decisionale ed alla prevenzione delle potenziali azioni destabilizzanti.COINVOLGERE LE PARTI INTERESSATE

Le parti interessate dovrebbero essere attivamente coinvolte, informate e formate circa la propria capacità di influenzare il prodotto/servizio e circa le relative (e comuni) strategie di riduzione degli impatti causati dagli eventi avversi.ADOTTARE MISURE PER LA SICUREZZA E LA CONTINUITA’

La conoscenza di se stessi e degli altri consente la definizione di adeguati obiettivi di sicurezza in linea con le attese aziendali, da cui far discendere puntuali misure per la sicurezza e la continuità del business.

In conclusione, per potersi ritenere concretamente in “uno stato d’allerta, preparati e pronti”, quindi rispondere con efficacia agli eventi avversi ritenuti possibili (che con tutta probabilità purtroppo tenderanno a verificarsi...), non è indispensabile disporre di risorse ingenti, ma della capacità di focalizzare le risorse disponibili su quegli aspetti della sicurezza effettivamente importanti per l’impresa. In particolare, alla Direzione aziendale dovrebbe essere sempre garantita la disponibilità di tutte le informazioni necessarie per i processi decisionali, la pianificazione strategica, tattica ed operativa del Business e della Sicurezza di cui l’impresa ha effettiva necessità.

Per approfondimenti:

- OCSE a imprese e governi: considerare la sicurezza digitale un rischio economico

- Digital Security Risk Management for Economic and Social Prosperity

- 2015 Cost of Data Breach Study: Global Analysis

- 2015 Cost of Data Breach Study: Impact of Business Continuity Management

- Bank of International Settlement

- Left of bang – Patrick Van Horne and Jason A.Riley